Wenn an einem Gateway ein Netzwerkinterface oder Zugang ausfällt möchte der Admin in der Regel schnellstens per E-Mail benachrichtigt werden.

Diese Möglichkeit bietet pfSense natürlich auch, wobei sich der Weg dahin nicht auf den ersten Blick erschliesst.

Zuerst einmal muss dazu natürlich die E-Mail Benachrichtigung unter „System/Advanced/Notifications“ eingerichtet werden. Wenn das funktioniert sendet das System bei kritischen Ereignissen eine E-Mail an die hinterlegte Adresse.

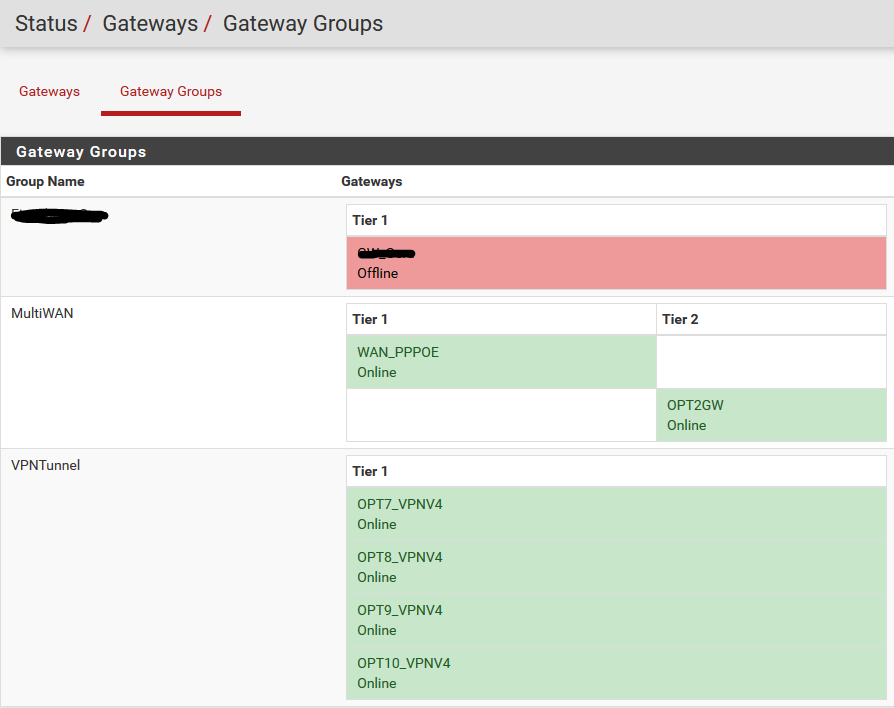

Damit der Ausfall eines Interfaces oder einer Verbindung als kritisch angesehen wird, muss das Gateway Teil einer Gateway Group sein, welche unter „System/Routing/Gateway Groups“ angelegt wird. Für das Monitoring sollten die entsprechenden Gateways auf alle „Tier 1“ stehen, Trigger Level auf „Member Down“.

Es lohnt sich auch eine kurze Überlegung, wie die Interfaces überwacht werden sollen. In der Standardeinstellung wird das jeweilige Gateway bzw. bei Router zu Router oder VPN Verbindungen ohne Default Route die jeweilige Gegenstelle geprüft. Das ist bei WAN Anbindungen nicht unbedingt optimal. So kann es passieren, das der jeweilige Router zwar erreichbar ist, wenn dieser aber selbst keinen Zugang zum Netz hat wird dies nicht erkannt. An der Stelle ist es besser Adressen zu benutzen welche wirklich im Internet liegen, z.B. die DNS Server von Google. Allerdings kommt es andersherum zu Problemen wenn diese nicht zu erreichen sind.

Sind die Gateway Groups erst einmal angelegt wird beim Ausfall eines Members eine Mail an den Admin geschickt, vorrausgesetzt der Router hat noch Zugang zum Mailserver.

Auf diese Weise lassen sich auch einzelne Interfaces überwachen, beispielsweise aber auch alle VPN Verbindungen eines Gerätes. Diese müssen dazu allerdings vorher noch mit OPT(x) Interfaces verbunden werden, was aber zum Beispiel für Traffic Shaping oder getrennte Firewallregeln sowieso Voraussetzung ist.

Danke. Sehr kurz und übersichtlich beschrieben. Nun funktioniert mein Monitoring für den VPN-Tunnel.