Gestern bekamen wir einen Anruf von einem Unternehmen. Eine Mitarbeiterin konnte keine Mail an uns senden. Bis letzte Woche hatte alles funktioniert, plötzlich bekam sie eine Fehlermeldung zurück.

Schnell war klar, das der Spamfilter unserer UTM-Firewall diese Mail, sowie auch alle anderen über den betreffenden Mailserver gesendete Mails, abwies. Laut Regelwerk werden weitestgehend eindeutig als Spam erkannte Mails gar nicht erst angenommen, wieso aber diese Mails? Nachdem wir den Mailfilter auf unserem System kurzzeitig deaktiviert hatten kam die Mail erst einmal durch, aber immer noch nicht an. Wie es sich herausstellte hatte der Exchangeserver diese als nächster als Spam eingestuft und direkt in den Junk-Mail Ordner befördert.

Da hier also eindeutig etwas faul war wurde als nächstes der Mailserver des Providers, welcher als Relay Server arbeitet, über die MX-Toolbox geprüft, ob nicht zufällig ein Blacklist Eintrag besteht. Diese zeigte alles grün, allerdings nicht bei der (festen) IP Adresse des Unternehmens, diese war bei CBL gelistet.

Dort war in Erfahrung zu bringen, wann und womit das betreffende System zuletzt auffällig geworden war. In diesem Fall war es der „dyre spambot“, den sich jemand eingefangen hatte. Nun galt es zuerst sicherzustellen, das kein weiterer Spam versand wird, um anschliessend den Eintrag auf der blacklist entfernen zu lassen.

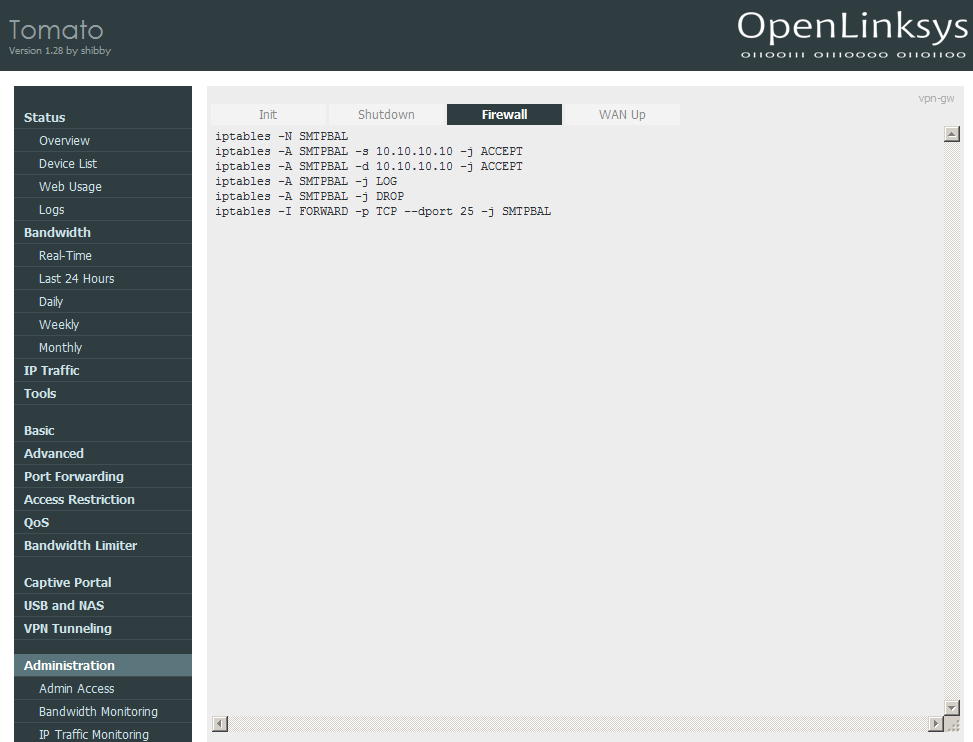

Was die Sache wesentlich vereinfachte war der Umstand, das in dem Unternehmen ein Router im Einsatz ist, bei dem die orginal Firmware durch „Tomato USB“ ersetzt wurde. Diese Firmware, wie ähnliche Projekte auch, basiert auf einer sehr schlanken Linux Distribution und erweitert die Möglichkeiten gegenüber den von den Herstellern vorgegebenen Systemen enorm. So ließen sich die Firewallregeln dahingehend erweitern, das SMTP Zugriffe nach außen beziehungsweise hier auch in die Gegenrichtung, nur noch vom und zum Mail-Server erlaubt sind. Alle anderen Zugriffe werden geblockt und zusätzlich geloggt (die IP Adresse des Mailservers als Ausnahme, hier angenommen 10.10.10.10, muß natürlich angepasst werden):

iptables -N SMTPBAL iptables -A SMTPBAL -s 10.10.10.10 -j ACCEPT iptables -A SMTPBAL -d 10.10.10.10 -j ACCEPT iptables -A SMTPBAL -j LOG iptables -A SMTPBAL -j DROP iptables -I FORWARD -p TCP --dport 25 -j SMTPBAL

Sobald also das nächste Mal jemand unberechtigterweise Mails versenden will erscheint ein Logeintrag. Damit kann dann der Admin direkt lostraben um das verseuchte System vom Netz zu nehmen und zu bereinigen. Das blocken eines einzelnen Ports ist allerdings nur eine Übergangslösung, da solche Maßnahmen recht simpel umgangen werden können.

Zuletzt wurde für den blacklist Eintrag ein delisting beantragt, damit der Mailversand auch wieder an alle Empfänger ungestört funktioniert.